Theo Review Geek, việc sử dụng cảm biến vân tay để mở khóa thiết bị đang khiến nhiều người dùng Android tin rằng dữ liệu của họ luôn được an toàn, nhưng điều này dường như không còn chính xác tuyệt đối. Mới đây, các nhà nghiên cứu từ Tencent Labs và Đại học Chiết Giang (Trung Quốc) đã phát hiện ra trong một số trường hợp tin tặc cũng có thể vượt qua bước xác thực bảo mật này để xâm nhập điện thoại Android.

Theo đó, các nhà nghiên cứu Yu Chen và Yiling He đã nói về một phương thức tấn công có tên gọi là “BrutePrint” – là sự kết hợp giữa phương thức “Brute Force Attack” và “Fingerprinting”. BrutePrint có thể được sử dụng để gửi số lượng dấu vân tay không giới hạn tới cảm biến của thiết bị cho đến khi tìm ra một dấu vân tay khớp với chủ nhân của thiết bị đã bị xâm phạm.

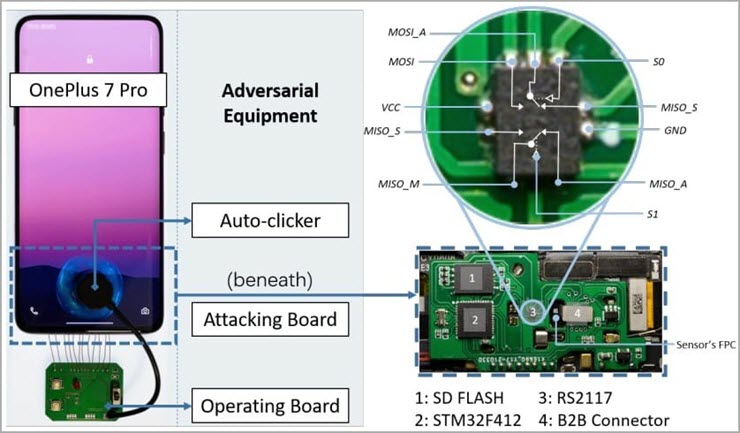

Tất nhiên, tin tặc sẽ cần các công cụ phù hợp để mở khóa điện thoại của nạn nhân. Để thực hiện một cuộc tấn công BrutePrint, kẻ trộm cần có thiết bị phù hợp và quyền truy cập vào cơ sở dữ liệu dấu vân tay có chứa dấu vân tay của mục tiêu. Nhưng theo Bleeping Computer, tin xấu là các thiết bị cần thiết này chỉ có giá khoảng 15 USD. Và quyền truy cập vào cơ sở dữ liệu dấu vân tay hiện có sẵn thông qua bộ dữ liệu academic và các vụ rò rỉ dữ liệu sinh trắc học.

Bộ công cụ dùng để tấn công BrutePrint.

Báo cáo cũng tiết lộ thêm rằng vì iPhone giới hạn số lần người dùng có thể thử quét dấu vân tay nên chúng không dễ bị tấn công BrutePrint.

Mặc dù đáng lo ngại, nhưng các nhà nghiên cứu cho rằng đây là một cách khai thác mới và chưa có dấu hiệu nó từng xảy ra trong thực tế. Tuy nhiên, đây vẫn là một lỗ hổng bảo mật đáng cân nhắc. Nếu dấu vân tay của bạn là một phần của tập dữ liệu academic hoặc từng bị rò rỉ, thì bạn có thể dễ dàng bị tấn công nếu điện thoại bị đánh cắp.