Với hơn 2 triệu người nhiễm COVID-19 trên toàn cầu, đại dịch đã gây gián đoạn cuộc sống và là mối đe dọa cho con người ở khắp nơi trên thế giới. Nhưng liệu mối đe dọa này có gây ảnh hưởng đến thế giới trực tuyến? Phát hiện từ các nhà nghiên cứu của công ty an ninh mạng toàn cầu Kaspersky cho thấy, thực tế này đã và đang hiện hữu.

“Có phải đại dịch chỉ là mối đe dọa vật lý cho con người hay cũng xuất hiện trên không gian mạng? Thực tế, bất kỳ xu hướng hay sự kiện lớn nào diễn ra ở thế giới vật chất cũng luôn được phản ánh trong lĩnh vực mạng”, ông Vitaly Kamluk - Giám đốc nhóm Nghiên cứu và Phân tích toàn cầu (GReAT) của Kaspersky khu vực châu Á - Thái Bình Dương đặt câu hỏi và tự trả lời.

Trong một hội thảo trực tuyến với giới truyền thông khu vực châu Á - Thái Bình Dương (APAC), Kamluk đã tiết lộ cách COVID-19 làm ảnh hưởng đến hoạt động công nghệ thông tin của các tổ chức trong khu vực và trên toàn cầu.

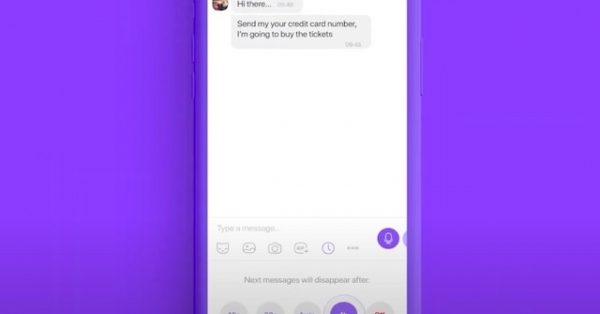

Cụ thể, bện pháp giãn cách xã hội dẫn đến việc nhiều nhân viên mang máy tính về nhà làm việc và kết nối với các mạng không được bảo vệ. Xu hướng làm việc tại nhà cũng mở rộng phương thức tấn công của tội phạm mạng và trở thành mối quan tâm của doanh nghiệp khi ngày càng nhiều nhân viên truy cập vào hệ thống mạng của công ty thông qua các thiết bị cá nhân dễ bị tấn công.

Ngoài ra, một số công ty phải chủ động cắt giảm ngân sách, chọn giải pháp an ninh mạng rẻ hơn, do đó làm giảm khả năng ứng phó sự cố trong trường hợp bị tấn công mạng.

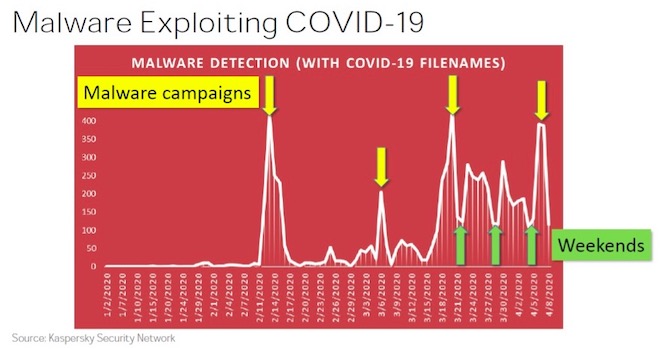

Số cuộc tấn công mạng giảm vào những ngày cuối tuần.

Cùng với đó, các cuộc tấn công mạng trở nên dễ dàng hơn khi nhiều người dùng bị lừa bởi những thủ thuật khá đơn giản. Tội phạm mạng nhận thức được điều đó. Trên thực tế, các nhà nghiên cứu từ Kaspersky đã phát hiện ra một phần mềm độc hại có tuổi đời 7 năm tại Việt Nam và một số quốc gia trong APAC đã tự phục hồi để tiếp cận nạn nhân, bằng cách thêm các cụm từ đang được chú ý trên mạng có liên quan đến COVID-19.

Ông Vitaly Kamluk lưu ý rằng, mã độc này tự động thích ứng với đại dịch COVID-19 khi virus SAR-CoV-2 hiện đang là chủ đề nóng và được sử dụng làm mồi nhử tấn công người dùng trực tuyến.

“Sử dụng tên và các thuật ngữ phổ biến liên quan đến đại dịch đơn giản là nâng xác suất những mã độc này được mở bởi người dùng sau khi mã độc được sao chép vào một kết nối mạng hoặc ổ USB”, Kamluk nói.

Tên của các tệp phần mềm độc hại được phát hiện:

- BC rut kinh Nghiem COVID.exe

- Tuyen truyen dich COVID 19.exe

- 2KH CXUNG KICH COVID.exe

- KE HOACH COVID GIAI DOAN 2.2020. chuan.exe

Theo dõi từ tuần cuối tháng 1 đến giữa tháng 3, Kaspersky nhận định: Những biện pháp của chính phủ cũng ảnh hưởng đến các tin tặc - họ phải ở nhà như bao người dân khác. Họ cũng phải chăm lo cho cuộc sống hàng ngày của mình như đảm bảo nguồn cung cấp thực phẩm, mua các sản phẩm cho nhu cầu phổ biến. Những điều này đã ảnh hưởng đến hoạt động tấn công của tin tặc, khi số lượng các mối đe dọa đã giảm.

"Thêm một yếu tố dẫn đến sự suy giảm hoạt động tấn công là nhiều công ty đã ngừng hoạt động do không có các công cụ và chính sách làm việc từ xa", chuyên gia bảo mật Vitaly Kamluk của Kaspersky nhận định thêm.

Theo ông Vitaly Kamluk, hoạt động tấn công suy giảm trong những ngày cuối tuần. Lý do là mặc dù mọi người bắt đầu làm việc tại nhà, họ vẫn tuân theo lịch trình làm việc thông thường. Họ không sử dụng máy tính xách tay và gửi email vào thứ Bảy và Chủ nhật, dẫn đến hoạt động trực tuyến thấp hơn và trao đổi email ít hơn.

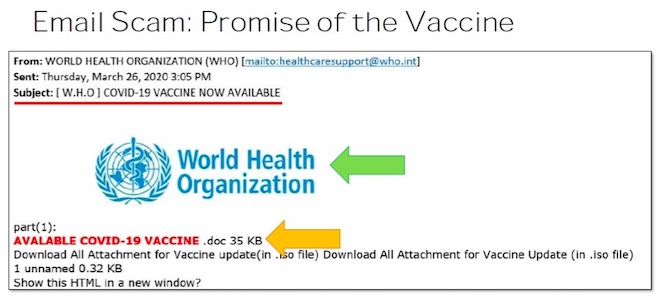

Về các vụ lừa đảo qua email, Kaspersky đã đưa ra một vài ví dụ chứng minh tội phạm mạng đang hoạt động như thế nào trong đại dịch. Chuyên gia bảo mật của hãng này cho rằng, tội phạm mạng tiếp tục khám phá các phương tiện khác để lây nhiễm mã độc cho người dùng, tránh các tệp .zip và .rar thông thường bởi dễ bị chặn bởi các giải pháp bảo mật.