"Không có smartphone sẽ không có các mối đe dọa trên di động? Đúng!", Suguru Ishimaru - nhà nghiên cứu bảo mật cấp cao tại Kaspersky mở đầu một bài báo cáo mới đây. "Nhưng trên thực tế, có rất nhiều smartphone trên thị trường trở thành mục tiêu của tin tặc. Các mối đe dọa di động cũng phát triển với tốc độ đáng sợ", ông nói và dẫn số liệu cho biết hiện có khoảng 6,6 tỉ smartphone trên toàn cầu.

Thật vậy, theo số liệu do Kaspersky công bố trên securelist.com, trong năm 2021, họ đã phát hiện 3,46 triệu gói cài đặt chứa các loại mã độc khác nhau. Trong đó, có tới 97.661 trojan ngân hàng và 17.371 ransomware bị phát hiện.

Trong khi đó, chỉ tính riêng khu vực châu Á - Thái Bình Dương (APAC) trong 6 tháng đầu năm 2022, các giải pháp bảo mật của Kaspersky đã phát hiện 11,5 triệu gói cài đặt độc hại. Nước Nga đứng đầu danh sách với hơn 11 triệu gói, theo sau lần lượt là Ấn Độ (137.054), Indonesia (116.830), Trung Quốc (37.475) và Malaysia (19.781),...

Wroba.o, Wroba.g và Agent.eq chính là ba mã độc ngân hàng nguy hiểm nhất mà ông Suguru Ishimaru cảnh báo tới người dùng Internet. Các mã độc này được xác định liên quan tới nhóm tin tặc Roaming Mantis.

Chỉ trong 1,5 năm (gồm cả năm 2021 và nửa đầu năm 2022) ở khu vực APAC, đã có 466.409 cuộc tấn công do Roaming Mantis thực hiện sử dụng ba mã độc nói trên. Còn trên toàn thế giới, tổng số cuộc tấn công có dấu vết của Wroba.o, Wroba.g và Agent.eq là gần 2,5 triệu cuộc. Các số liệu này chỉ mới là thống kê từ các công cụ bảo mật của Kaspersky.

Không nằm ngoài xu hướng toàn cầu, Nga vẫn là quốc gia bị Wroba.o, Wroba.g và Agent.eq nhắm tới nhiều nhất với 386.185 cuộc tấn công, theo sau lần lượt là Nhật Bản (58.401), Hàn Quốc (11.061), Ấn Độ (6.395), Trung Quốc (2.661),...

Theo nhà nghiên cứu bảo mật cấp cao của Kaspersky, trong khoảng thời gian còn lại của năm 2022, các khu vực mục tiêu của chúng sẽ là: Đức, Nga, Nhật Bản, Cộng hòa Séc, Pháp, Hàn Quốc, Ấn Độ, Trung Quốc, Georgia và Vương quốc Anh.

Về mức độ nguy hiểm, tin tặc sẽ thực hiện chiến dịch nhắm mục tiêu vào các thiết bị Android và iOS để phát tán phần mềm độc hại. Ngoài mục tiêu tài chính, các phần mềm độc hại chứa mã độc Wroba.o, Wroba.g hay Agent.eq còn có khả năng đánh cắp dữ liệu trên thiết bị của nạn nhân.

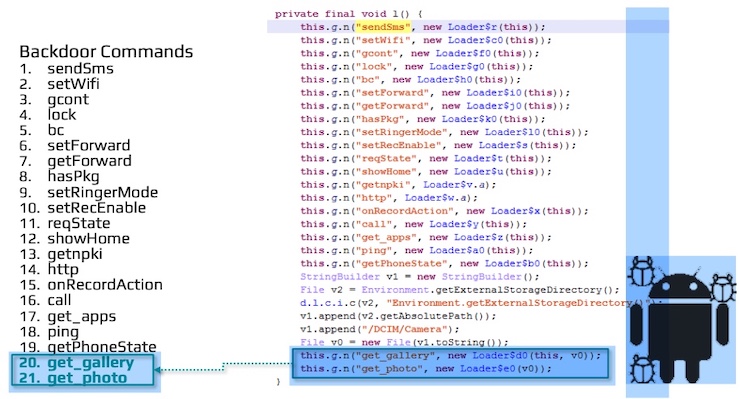

Phân tích một đoạn mã nguồn của mã độc nguy hiểm Wroba.o, Wroba.g và Agent.eq.

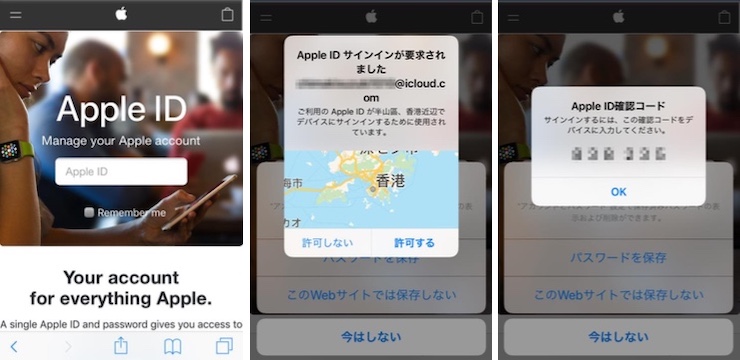

Trang web giả mạo website của Apple.

Về cách tấn công, chúng thường chọn cách chiếm quyền điều khiển máy chủ phân giải tên miền (DNS) của các hệ thống để chuyển hướng tới gói cài đặt chứa mã độc, hoặc lừa đảo qua các tin nhắn SMS có thông điệp hấp dẫn đính kèm liên kết (URL) độc hại.

Với thiết bị Android, gói cài đặt độc hại có thể được tải về tự động ngay khi người dùng nhấn vào URL. Còn với người dùng iOS, khi nhấp vào liên kết, nạn nhân được chuyển hướng đến một trang giả mạo website chính thức của Apple do kẻ gian tạo ra để lừa đảo.

"Có quan điểm cho rằng iOS là hệ điều hành an toàn hơn Android. Tuy nhiên, chúng ta cần lưu ý là các cuộc tấn công ngày càng phức tạp và sự đa dạng của các loại phần mềm độc hại cũng như yếu tố con người", ông Suguru Ishimaru cảnh báo.

"Với 63% các khoản thanh toán và giao dịch tài chính ở APAC được thực hiện trực tuyến thông qua thiết bị di động, việc chỉ nhận thức thôi là chưa đủ. Mọi người nên bảo vệ điện thoại của mình ngay bây giờ", ông nói thêm.

Do đó, ông Suguru Ishimaru khuyến nghị hai mức độ bảo mật cho người dùng cơ bản và nâng cao:

Bảo mật cơ bản:

- Đảm bảo smartphone và các ứng dụng luôn được cập nhật phiên bản mới nhất.

- Khởi động lại thiết bị hằng ngày.

- Không cài đặt các ứng dụng bên ngoài kho ứng dụng Google Play (dành cho Android) và App Store (dành cho iOS).

- Không nhấp vào các URL được gửi tới trong SMS.

- Với người dùng Android, có thể tham khảo và cài đặt giải pháp bảo mật Kaspersky Total Security.

Bảo mật nâng cao:

- Sử dụng VPN để ẩn danh trên Internet.

- Kiểm tra lưu lượng mạng theo thời gian thực bằng IoCs (công cụ giúp truy vết các cuộc tấn công hệ thống).

- Với người dùng iOS 16, hãy thử sử dụng chế độ Lockdown Mode.

Ngoài ra, người dùng smartphone có thể tham khảo thêm nền tảng Nhận thức Bảo mật Tự động (ASAP) của Kaspersky. Giải pháp này áp dụng một cách tiếp cận mới cho các chương trình giáo dục trực tuyến, không chỉ cung cấp kiến thức lý thuyết mà còn mang tới các kỹ năng và thực hành cụ thể để phòng tránh các mối đe dọa trực tuyến.