Tấn công lừa đảo (phishing), một hình thức tấn công phi kỹ thuật, vẫn tiếp tục là một trong những phương pháp chính được tội phạm mạng sử dụng để tấn công người dùng cá nhân và doanh nghiệp.

Kẻ gian sẽ gửi hàng loạt email mạo danh cho các công ty hoặc cá nhân để quảng bá các trang web giả mạo, lây nhiễm cho người dùng thông qua tệp đính kèm độc hại.

Mục tiêu cuối cùng của một cuộc tấn công lừa đảo là đánh cắp thông tin, đặc biệt là thông tin đăng nhập và tài chính, nhằm chiếm đoạt tiền hoặc nghiêm trọng hơn là gây ảnh hưởng toàn bộ tổ chức.

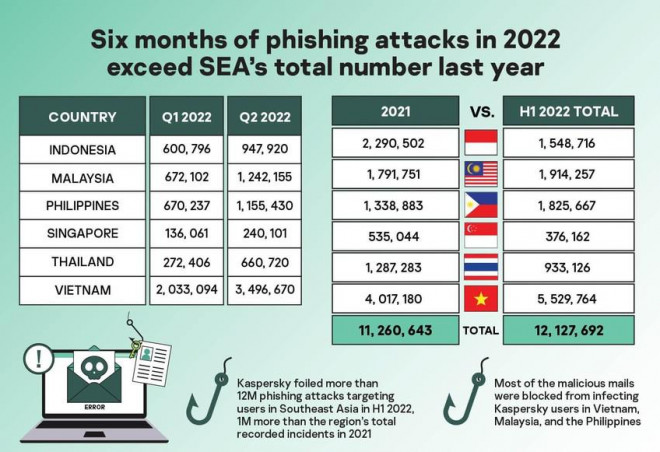

Hơn một nửa số cuộc tấn công trong quý I năm 2022 nhắm vào người dùng Kaspersky ở Malaysia, Philippines và Việt Nam. Trong cùng giai đoạn, số email lừa đảo tại Malaysia, Philippines, Thái Lan và Việt Nam đã vượt mức tổng số sự cố của năm 2021.

Ông Yeo Siang Tiong, Tổng Giám đốc Kaspersky khu vực Đông Nam Á, cho biết: “Nửa năm 2022 đã trôi qua với nhiều thay đổi tích cực lẫn tiêu cực. Mỗi cá nhân đã trải qua nhiều biến động và cố gắng trở lại cuộc sống bình thường sau đại dịch, việc này buộc các công ty và tổ chức phải đón nhận mô hình làm việc từ xa và làm việc kết hợp.

Lĩnh vực du lịch, bao gồm các hãng hàng không, sân bay, đại lý du lịch… cũng bị “choáng ngợp” bởi lượng lớn khách du lịch khi các biên giới mở cửa. Đằng sau những thay đổi này là sự cần thiết của việc cập nhật, bảo mật mạng và hệ thống một cách gấp rút”.

Bên cạnh những trường hợp cá nhân bị mất tiền, các nhà nghiên cứu của Kaspersky đã gióng lên hồi chuông cảnh báo rằng hầu hết các nhóm tấn công có chủ đích (APT) ở khu vực châu Á - Thái Bình Dương đều sử dụng lừa đảo có mục đích để thâm nhập vào một hệ thống mạng được bảo vệ cao.

Một cuộc tấn công APT sử dụng các kỹ thuật tấn công liên tục, bí mật và tinh vi để truy cập và tồn tại bên trong hệ thống trong một thời gian dài, từ đó gây ra những hậu quả có thể phá hủy hệ thống.

Noushin Shabab, Nhà nghiên cứu bảo mật cấp cao tại Nhóm Nghiên cứu và Phân tích toàn cầu (GReAT), Kaspersky, đã tiết lộ trong một bài thuyết trình gần đây rằng các cuộc tấn công có chủ đích, còn được gọi là tấn công lừa đảo trực tuyến spear phishing là cách lây nhiễm ưa thích của các nhóm APT hoạt động trong khu vực.

Bảo mật truyền thống thường không ngăn chặn được các cuộc tấn công lừa đảo trực tuyến vì chúng được tùy chỉnh rất khéo léo khiến chúng trở nên khó phát hiện hơn. Một sai lầm của nhân viên có thể gây ra hậu quả nghiêm trọng cho các doanh nghiệp, chính phủ và thậm chí các tổ chức phi lợi nhuận.

Với dữ liệu bị đánh cắp, những kẻ lừa đảo có thể phát tán thông tin nhạy cảm về mặt thương mại, thao túng giá cổ phiếu hoặc thực hiện nhiều hành vi gián điệp khác nhau.

Ngoài ra, các cuộc tấn công lừa đảo trực tuyến có thể triển khai phần mềm độc hại để chiếm quyền điều khiển máy tính, tổ chức chúng thành các mạng khổng lồ được gọi là botnet có thể được sử dụng cho các cuộc tấn công từ chối dịch vụ.

Để chống lại các âm mưu lừa đảo trực tuyến, nhân viên cần nhận thức được các mối đe dọa, chẳng hạn như khả năng nhận biết email lừa đảo trong hộp thư của họ.

Bên cạnh việc giáo dục, công nghệ tập trung vào bảo mật email là thực sự cần thiết. Kaspersky khuyến nghị cài đặt các giải pháp bảo vệ trên các máy chủ email cũng như trên các thiết bị làm việc của nhân viên.